Zero Token Architecture

Zero Token Architecture는 nilbox의 혁신적인 핵심 보안 기술입니다. AI Agent에게 진짜 토큰을 주지 않음으로써 토큰 유출을 원천적으로 차단합니다.

"토큰을 어떻게 지킬 것인가?"가 아니라, "처음부터 주지 않으면 된다."

기존 보안의 한계

지금까지 대부분의 보안은 토큰을 Agent에 전달한 뒤 유출을 막는 데 집중해 왔습니다.

- Docker, Sandbox로 실행 환경을 격리

- 파일 시스템/네트워크 권한 통제

- 민감 정보 접근 로깅·감시

그러나 토큰을 쥐여준 이상 위험은 남습니다.

- Prompt Injection으로 Agent가 토큰을 그대로 출력할 수 있음

- 악성 패키지·해커 프로그램이 환경 변수를 수집해 외부로 전송

- Agent가 임의 명령을 실행하는 구조 자체가 유출 경로가 됨

완벽한 차단은 사실상 불가능합니다.

nilbox의 발상 전환

핵심 아이디어

유출될 위험이 있다면, 처음부터 주지 않는다.

- AI Agent에게는 가짜 토큰을 전달합니다.

- 진짜 토큰은 Agent가 절대 볼 수 없는 nilbox 내부에만 존재합니다.

- Agent는 자기가 받은 값이 진짜라고 믿고 호출하며, 정상 응답을 받습니다.

토큰 없이 어떻게 API를 호출하는가?

토큰이 없으면 API 호출 자체가 안 됩니다. nilbox는 바로 그 문제를 해결합니다.

Before: 기존 방식

# AI Agent 환경 변수

OPEN_API_TOKEN=1234

실제 토큰 1234가 Agent에 그대로 노출됩니다. Docker나 Sandbox를 쓰더라도 일단 전달해야 합니다.

After: nilbox Zero Token 방식

# AI Agent 환경 변수

OPEN_API_TOKEN=OPEN_API_TOKEN

토큰 이름과 값이 동일한 규칙으로 전달됩니다. Agent는 OPEN_API_TOKEN이라는 문자열을 진짜 토큰으로 인식합니다.

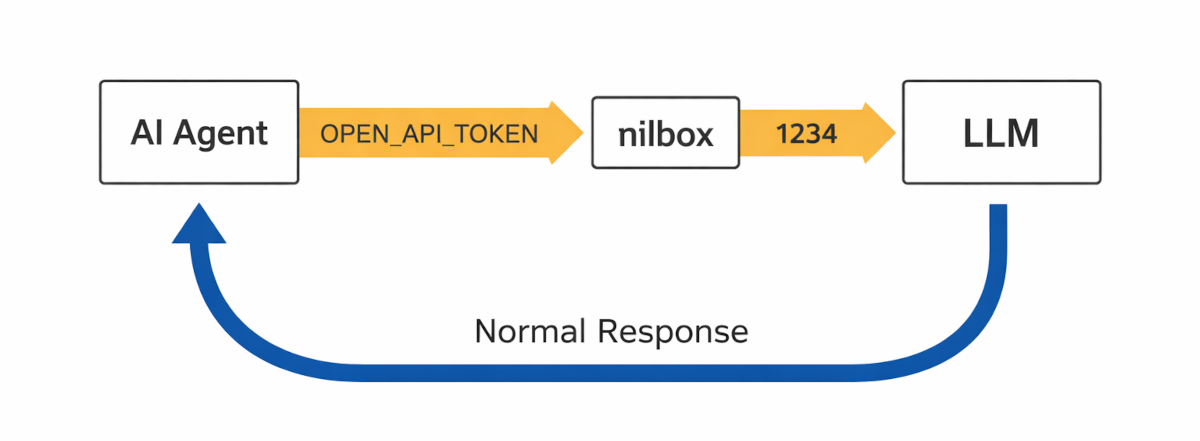

치환 흐름

Agent가 API를 호출하는 순간, nilbox가 중간에서 값을 실제 토큰으로 치환합니다.

- AI Agent —

Authorization: Bearer OPEN_API_TOKEN으로 LLM 호출 - nilbox — 요청을 가로채

OPEN_API_TOKEN→1234로 치환 - LLM 서버 — 유효한 토큰

1234로 정상 응답 - AI Agent — 정상 응답을 수신, 자신이 가진 토큰이 진짜라고 확신

AI Agent는 nilbox의 존재를 전혀 알지 못합니다.

해커 시나리오: 유출되어도 안전한 이유

해커 프로그램이 시스템에 설치되어 토큰을 이메일로 유출한다고 가정해 봅시다.

- 기존 방식:

OPEN_API_TOKEN=1234가 그대로 유출 → 치명적 - nilbox 방식:

OPEN_API_TOKEN=OPEN_API_TOKEN이 유출 → 의미 없는 문자열

토큰은 유출되었지만, 진짜 토큰은 유출되지 않았다

유출을 막으려 하지 않습니다. 유출되어도 쓸 수 없는 값을 쥐여 주기 때문입니다. 해커의 손에 들어가는 것은 단순한 이름 문자열일 뿐, LLM을 호출할 수 없습니다.

Summary

- Zero Token Architecture는 AI Agent에게 진짜 토큰을 주지 않는 보안 아키텍처입니다.

- Agent에는

KEY=KEY형태의 가짜 토큰을 전달합니다. - nilbox가 호출 시점에 실제 토큰으로 치환하여 LLM에 전달합니다.

- 유출이 발생해도 외부로 나가는 값은 의미 없는 이름 문자열이므로, 진짜 토큰은 절대 노출되지 않습니다.